Вейлинг в России. Охота на VIP-клиентов набирает обороты?

Знакомьтесь — вейлинг!

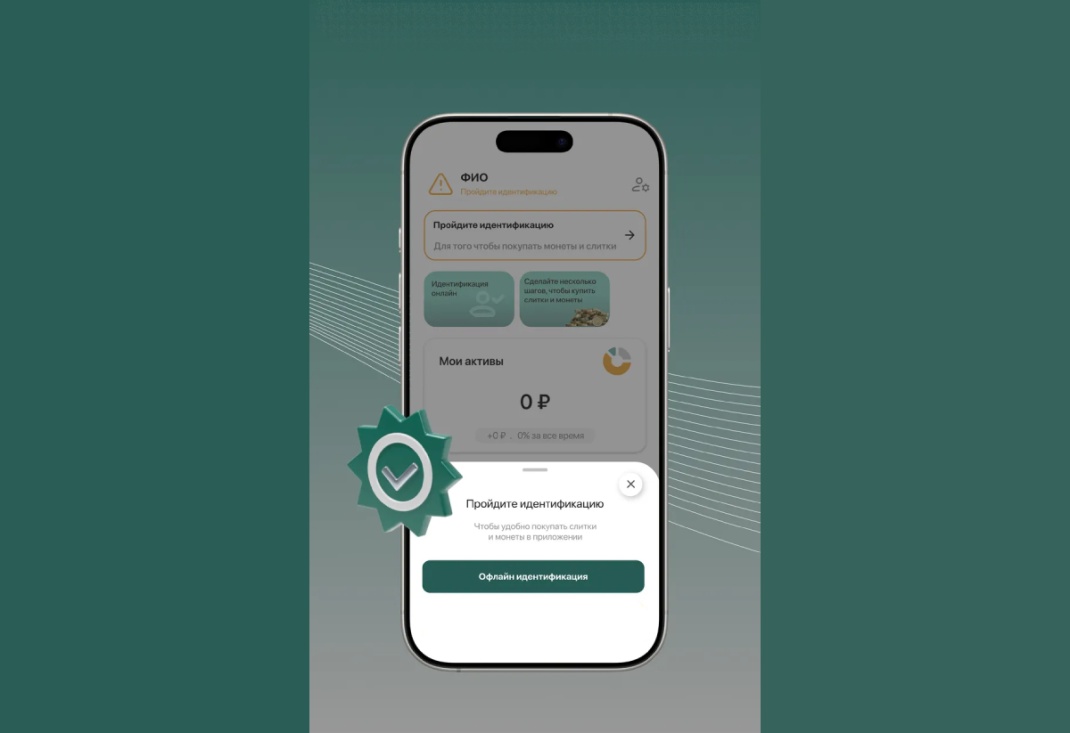

На фоне резкого всплеска массовых и легко тиражируемых кибератак на российский бизнес, наблюдающегося после начала спецоперации на Украине (помимо фишинга это в первую очередь DDoS-атаки, которых, по данным «Лаборатории Касперского», в марте этого года было на 54 % больше, чем в феврале, и почти в восемь раз больше по сравнению с аналогичным периодом 2021 года), у преступников вполне закономерно вырос интерес и к более сложным типам и разновидностям такого рода схем. Нишевой, специализированный и таргетированый вариант привычного фишинга, ориентированный на атаки VIP-клиентов, — вейлинг (whaling, от китобойного промысла: whale — кит) относится к не столь распространенному и потому редко упоминаемому направлению атак. Но сегодня обращает на себя внимание необычный рост интереса мирового преступного сообщества именно к вейлингу, методики которого используются в качестве базы для более сложного таргетированного фишинга. О данной разновидности фишинга упоминают и российские аналитики, причем не только на профильных семинарах по тематике private banking, посвященных особенностям работы с российскими VIP-клиентами в условиях санкций, но и на мероприятиях по ИБ (XV Межотраслевой Форум CISO FORUM и XII Международная конференция MobiFinance 2022), в том числе с участием автора настоящей статьи. В основе такого интереса лежит вполне прагматичная экономика бизнеса с учетом российской специфики. Надо лишь правильно оценить текущие приоритеты стейкхолдеров в лице киберпреступников, ИБ-специалистов и частных банкиров, ориентирующих свою деятельность на российских VIP-клиентов и не только.

Чем опасен вейлинг?

Вейлинг — одна из форм фишинга — атаки мошенников, когда, в отличие от массово рассылаемых стандартных фишинговых писем, преступники практикуют индивидуализированные сообщения конкретному человеку или компании. При этом, в отличие от спирфишинга как такового, вейлинг нацелен исключительно на топ-менеджеров компании: генерального директора компании, его зама, члена совета директоров или высокопоставленного менеджера. Задача хакера — выманить у жертвы важную финансовую или корпоративную информацию. Все потенциальные цели вейлинга предварительно проходят тщательный отбор по причине их высокого положения в компании. Вейлинг проводится обычно с использованием электронных писем или поддельных доменов.

Изначально о цели собирается максимально возможный объем информации (обычно из социальных сетей и других открытых источников). Как минимум перед отправкой письма мошеннику необходимо знать имя жертвы, должность, основные интересы и круг знакомств.

Говоря о вейлинге, фишинге в целом и других его подвидах, мы видим их особую опасность в связи с тем, что порядка 91% всех кибератак начинаются именно со спирфишинга. Когда жертва атаки переходит по подозрительной ссылке, на ее компьютер устанавливается вредоносное или шпионское ПО, благодаря которому хакер получает доступ к информации и счетам жертвы и самой компании. К сожалению, традиционные методы защиты редко помогают предотвратить подобные атаки, так как они всегда нацелены на конкретного человека, и спам-фильтры их попросту не замечают.

Начнем с того факта, что непрекращающиеся с марта атаки на российские компании (да и вообще на любую инфраструктуру, имеющую отношение к России) косвенно стимулируются отсутствием ограничений со стороны регуляторов и контролирующих органов тех западных стран, из которых и идут основные атаки (28,9 % из США, 46,7 % — из стран Евросоюза). И здесь надо принимать во внимание диверсификацию субъектов угроз.

Высококвалифицированные хакерские группировки (в том числе близкие к государственным структурам) и отдельные хакеры изначально ориентированы на получение значительной прибыли (которая не обязательно имеет денежную составляющую). Как следствие, они потенциально готовы нести значительные издержки, тщательно и неторопливо подготавливая целенаправленные атаки. Само по себе резкое смещение вектора таких атак в сторону России пока еще не привело к ожидаемому результату, но это представляется лишь делом времени.

Не будем забывать и о том, что информация об атаках на крупный российский бизнес (а также госкомпании и госструктуры) традиционно не является общедоступной. К тому же сделаем дополнительную поправку на высокую квалификацию отечественных ИБ-специалистов, особенно занятых в защите значимых предприятий, той же КИИ с весьма жесткой регламентацией необходимых организационно-методических мероприятий. За последние годы такой подход обеспечил их защиту на уровне явно выше, чем «средняя температура по больнице».

А вот менее подготовленные и только набирающиеся опыта хакеры, пользуясь готовыми и тиражируемыми инструментами, успешно сработали по вполне традиционному сценарию быстрой массовой «атаки по площадям». То есть атаковали по всему спектру российских компаний от крупного до среднего и малого бизнеса, а также всех доступных для атак как юридических, так и физических лиц. По сходному сценарию использовали тот же инструментарий и более квалифицированные хакеры, попутно стараясь нащупать дополнительные уязвимости. Со временем стал проявляться интерес к переходу на атаки с более четким таргетированием. Последнее было реализовано во многом благодаря ранее уже используемым методикам индивидуализации фишинговых атак для конкретных VIP-клиентов именно в рамках вейлинга.

Примечательно, что более сложные таргетированые типы проникновений сейчас не могут сравниться по прибыльности с подобной тактикой низкомаржинальных атак. Все дело в изначально высокой стоимости работы высококвалифицированных хакеров, длительного периода подготовки и тщательного выбора уязвимостей для атаки с последующей монетизацией прибыли. И хотя стратегия «срочного импортозамещения» со стороны российских ИБ-специалистов на первый взгляд оставляет широкие возможности для таргетированных атак, пока отдельные уязвимости еще не прикрыты, однако последние преступникам еще только предстоит обнаружить. Да, можно ударить «по площадям», затратив более серьезные ресурсы на более широком спектре самих инструментов, чем в том же фишинге и DDoS-е. В конце концов, пока идет непрерывная перестройка российских ИБ-систем, всегда можно успешно определить отдельную еще не прикрытую уязвимость, что мы сейчас и наблюдаем в рамках анализа спроса- предложения на конкретные средства защиты и реальных кейсов, демонстрирующих, как именно надо закрывать эти успешно атакованные уязвимости в защите отечественных компаний. Вопрос лишь в том, насколько нынешняя практика будет оставаться актуальной и как быстро будут закрываться эти уязвимости. Но для атакующей стороны здесь не все так безоблачно.

Специфика обеспечения ИБ в период импортозамещения

Безусловно, в рамках стратегии «срочного импортозамещения» процесс миграции с решений западных вендоров на отечественные отнюдь не одномоментный и может растянуться более чем на год. Причем сам этот процесс непрерывный и поэтапный, с параллельным внедрением российских решений, постепенно заменяющих западные, переставшие поддерживаться, в том числе обновляться вендорами на фоне санкций. Вынужденная, хотя и временная, эксплуатация последних — источник уязвимостей. Их приходится пока прикрывать отечественным паллиативом, который предстоит постепенно доработать и который к тому же обладает собственными уязвимостями. Ситуация отнюдь не упрощается на фоне необходимости масштабировать и добиваться совместимости ИБ-решений разных вендоров между собой, стараясь повторить эффект целостности экосистем собственных продуктов западных вендоров (особенно крупных, например, Cisco, Check Point и Fortinet, которые весьма популярны в России).

Поэтому при подобной замене приходится дополнительно не только задумываться о совместимости российских решений с западными, но и выбирать среди отечественных лишь те, которые в рамках взаимодействия решений вендоров между собой смогут заменить апробированные западные экосистемы. А ведь все это — дополнительные издержки, которые в условиях ограничивающих ресурсы санкций сказываются на возможностях быстрой и эффективной разработки необходимых ИТ и ИБ-решений со стороны отечественных вендоров.

Любопытно, что все это почти не сказывается на рисках использования весьма уязвимых паллиативов до окончательного перехода с западных на отечественные решения, равно как и на самих сроках этого перехода.

Российский бизнес вряд ли можно удивить негативом. По крайней мере с 2014 года мы продолжаем выживать в крайне неблагоприятных и постоянно ухудшающихся условиях, к чему постепенно привыкли. Если же говорить конкретно об ИБ, то к концепции о ее правильной организации на российских инструментах отечественный бизнес был подготовлен как раз перед наступлением пандемии. Даже те, кто не задумывался о цифровизации, стали внедрять удаленку, оценили риски вынужденного перехода на цифру и необходимости защиты данных. Сокращающиеся ресурсы стали распределяться по новым приоритетам. Кадры для ИБ и ИТ в целом стали наниматься, переобучаться и удерживаться не только с учетом их желания переехать на Запад, на более высокие зарплаты, но и с учетом получения необходимой квалификации и опыта через тот же трамплин в виде российских вендоров и отечественного бизнеса. Поэтому после начала спецоперации новые санкции оказались не столь критичны, так что эффект «идеального шторма» сказался лишь в начале марта 2022 года, постепенно нивелируясь теми моментами, которые уже были наработаны за время пандемии, а стратегия «срочного импортозамещения» уже не выглядела здесь чем-то принципиально отличным от прошлых наработок. Тем более, речь шла не о простом латании дыр временными паллиативами, как это могло представляться атакующим, но о точечной доработке и ручной настройке отечественного программного обеспечения, в рамках непрерывного оперативного контроля качества при взаимодействии не только ИБ-специалистов вендоров, но и ИТ-специалистов различного уровня самого корпоративного бизнеса. Последнее за счет непрерывности вносимых улучшений во многом и нивелировало риск таргетированной атаки сложными инструментами со стороны тех же высококвалифицированных хакеров, несмотря на общую недоработанность и изначальную недостаточную защищенность продукта. При этом сохранялись лишь временные уязвимости, доступные для обнаружения при массовых атаках простыми, недорогими средствами того же фишинга и DDoS-а и позволяющие реализовать выявленную уязвимость как можно быстрее, пока она еще не ликвидирована очередным улучшением.

Отдельно заметим, что понимание необходимости таких наработок для крупного бизнеса, госкомпаний и тех, кого принято относить к КИИ, стало общепринятым еще до пандемии, регулируясь обязательными к исполнению нормативными актами. По сути, именно требования регулятора заставили эти структуры тщательно определить собственные потребности в области ИБ, став своеобразным драйвером в процессе внедрения и разработки отечественных решений для информационной безопасности в последние годы. В конце концов, ранее установленные сроки перехода на отечественное программное обеспечение к 2025 году всеми объектами КИИ никто не отменял. Все остается предельно понятным и привычным, разве что приоритеты немного поменялись. Так, если ранее все это затрагивало крупных игроков, то сейчас — уже средний и малый бизнес, который, чаще подвергаясь атакам, вынужден задуматься о необходимости пройти категорирование объектов КИИ и в дальнейшем выстраивать свою безопасность в соответствии с требованиями регуляторов.

Как следствие, отечественный бизнес к настоящему времени достиг определенного уровня зрелости в понимании того, что ему уже необходимо не просто выстраивать эффективную ИБ, но выстраивать ее на основе российских решений. Причем контроль за этим процессом со стороны регуляторов весьма жесткий, так что в повседневной работе предстоит не только минимизировать ущерб от атак злоумышленников, но и тщательно соблюдать требования регуляторов.

Со своей стороны, ИБ-вендоры, продвигая собственные решения такому заказчику, уже могли перестать выступать в роли «продавцов страха», а перейти к практике консалтинга в области управления рисками. Поэтому и необходимость внедрения нынешних паллиативных решений с их последующей точечной доработкой с ручной настройкой сейчас выглядит вполне приемлемым средством защиты. Средством, которое хотя и допускает массовые и не столь дорогие для этой защиты атаки средствами того же фишинга и DDoS-а, но нивелирует атаки более сложные и затратные.

Тем не менее подобная зрелость в понимании необходимости внедрения соответствующих технологий сейчас отнюдь не гарантирует необходимого уровня ИБ. Помимо топ-менеджмента бизнеса, специалистов ИБ и ИТ, а также линейных менеджеров, непосредственно вовлеченных в вопросы ИБ в своих бизнес-процессах, необходимо дополнительно обеспечить достаточно высокий общий уровень информационной грамотности в области ИБ всех специалистов («общая гигиена в области ИБ», «техминимум буфетчика в области ИБ»). Именно они в результате атак могут стать основными каналами проникновения угроз в корпоративную сеть и приоритетным объектом атак злоумышленников.

Не стоит забывать, что внутренние ИБ-специалисты и «безопасники» внешних вендоров уже давно и успешно реализуют отдельные мероприятия по повышению осведомленности персонала в области ИБ, вплоть до проведения специальных учений, причем как по собственной инициативе, так и в рамках требований регуляторов. Подобные мероприятия стали вполне распространенными и привычными еще до пандемии, во многом ориентируясь на защиту как раз от того же фишинга как основного источника риска для таких сотрудников и в последующем реализуя более продвинутое обучение в области ИБ на его основе. При этом учебные программы ИБ по фишингу вполне доходчивы, просты и наглядны, что особенно важно для тех, кто принимает окончательное решение по внедрению не только инструментов ИБ, но и отдельных программ переподготовки — для собственников и топ-менеджмента бизнеса. Это позволяет вендорам в области ИБ эффективно продвигать не только программы обучения, но и собственные решения по ИБ.

С одной стороны, такое положение вещей привело к тому, что о том же фишинге теперь знают практически все, в результате злоумышленникам уже нельзя ограничиваться простейшим фишингом и необходимо усложнять атаки. С другой стороны, о защите от фишинга стали говорить столь часто, а учить столь формально, что и сами сотрудники, и топ-менеджмент поверили в то, что уж их-то квалификации теперь вполне достаточно для выявления и противодействия подобной персонифицированной атаки, а сами текущие средства корпоративной защиты от фишинга вполне удовлетворительны.

И здесь поведение злоумышленников становится вполне прагматичным. Им ничего не остается, как выбрать наименее сложный и не столь дорогой инструмент для новых атак, ограничиваясь более продвинутым таргетированным фишингом, тем самым вейлингом, наработки по российской специфике которого уже апробированы. И сейчас, с началом спецоперации на Украине, для них требуется лишь минимальная адаптация по тиражированию на более массовый сегмент от крупных предприятий к средним.

Отечественный private banking располагает антивейлинговыми наработками

Наработками, позволяющими эффективно защищаться от вейлинга, сейчас располагают не столько российские ИБ-специалисты, сколько частные банкиры, представляющие отечественный private banking. Их интерес к этой тематике при обслуживании VIP-клиентов в последние годы стал смещаться как раз в сторону ИБ. Поэтому об интеграции усилий в рамках этих направлений по защите от более продвинутого фишинга в нынешних условиях все чаще говорят специалисты на различных профильных конференциях и семинарах, пытаясь формализовать специфику российского вейлинга. Тем более что и сам российский private banking серьезно заинтересован в партнерском взаимодействии по данному вопросу, определяя это направление как одно из стратегически значимых для своего нынешнего развития.

Все дело в том, что именно собственник средних промышленных предприятий (та самая мишень для вейлинга), с его активами (как раз то состоятельное лицо, с которым предпочтительнее всего установить длительные финансовые отношения), еще с начала 2000-х является давним и успешным клиентом российский private banking, из потенциальных VIP-клиентов быстро превратившись в наиболее предпочтительных. Изначально наиболее состоятельные россияне, представляющие традиционные категории отечественных VIP-клиентов из числа собственников наиболее крупных российских частных компаний, госчиновники, а также топ-менеджеры госкомпаний слишком лояльны к собственным финансовым структурам и банкам, в которых они уже обслуживаются, а их привлечение на обслуживание, например, в новый для них банк, слишком индивидуально и затратно. Поэтому private banking был вынужден обратить особое внимание на представителей альтернативных, менее состоятельных категорий VIP-клиентов, прежде всего на частных собственников менее крупных и средних промышленных предприятий, с более прозрачными и тиражируемыми методиками привлечения. Для эффективного привлечения и обслуживания такого собственника отечественный private banking перешел на управление не только его личным состоянием, но и его бизнесом, эволюционировав в «программу корпоративной лояльности», именно таким образом выстраивая собственное позиционирование.

Это позиционирование оказалось полезным по отношению не только к другим игрокам банковского сектора, но и к финансовым консультантам, предлагающим хотя и более предпочтительное для состоятельного клиента специализированное обслуживание, но рассматривающим его капитал менее агрегированно. В первую очередь это проявилось при решении сложно структурированных (по сути, тех же комплексных) задач, требующих привлечения внешних компаний-контрагентов, а также учета долгосрочных последствий рекомендаций, предоставляемых клиенту как собственнику бизнеса. Например, при проведении аудита организационно-управленческой структуры бизнеса с последующей ее адаптацией к новым финансовым потребностям.

Последняя задача оказалась весьма востребованной со стороны российского собственника, для бизнеса которого характерна искусственно усложненная иерархическая, реже сетевая корпоративная структура в виде совокупности функционально связанных российских и иностранных юридических лиц среднего и малого бизнеса. Что в большей степени характерно для частных собственников не очень крупных и средних промышленных предприятий, рассматриваемых отечественным private banking в качестве целевой категории VIP-клиентов. Сейчас это может оказаться весьма полезным при целевом тиражировании решений ИБ на более массовый сегмент от крупных предприятий к средним и малым.

Такой собственник централизованно замыкает решение не только стратегических, но и оперативных вопросов на самого себя, в лучшем случае — на ограниченный круг лиц, которые не обязательно являются профессионалами, но которым он доверяет. Обычно это родственники, одноклассники или давние друзья, реже — проверенные временем сотрудники или партнеры по прошлому бизнесу, и лишь в крайнем случае — собственные сотрудники, наемные работники- профессионалы. Несмотря на высокие внутренние издержки на поддержание подобной избыточной и неоптимальной организационно- управленческой структуры, в определенных случаях она вполне успешно обеспечивает устойчивость бизнеса, прежде всего при попытках враждебных поглощений (особенно со стороны государства и государственных корпораций), а также в кризисной ситуации (например, когда собственник бизнеса берет кредит не для всего бизнеса, а для его части, далее списывает кредит и так же поступает с убытками, списываемыми на принудительно банкротящуюся часть структуры бизнеса).

Начиная с 2009 года, а особенно с введением первых санкций в 2014-м почти непрерывная стагнация в российской экономике привела к постоянному снижению маржи бизнеса и появлению устойчивого спроса на оптимизацию издержек по содержанию организационно- управленческой структуры. Необходимость ее оптимизации стала очевидной, хотя и неполной: собственники были готовы нести хотя и снизившиеся, но остающиеся достаточно существенными внутренние издержки, по-прежнему обеспечивающие им устойчивое развитие собственного бизнеса.

Защита от вейлинга как катализатор доверия VIP-клиента

И здесь отечественный private banking смог предложить своим клиентам вполне конкурентоспособные услуги по оптимизации. Все дело в том, что к этому моменту лояльность собственника бизнеса выросла к этому подразделению настолько, что позволяла ему, практически единственному из числа других подразделений банковского сектора и финансовых консультантов, получать практически полный доступ к ранее закрытой и тщательно оберегаемой организационно-управленческой структуре бизнеса собственника. Высокая степень доверия со стороны целевого VIP-клиента обеспечила private banking наилучшие возможности эффективного выявления избыточных и неоптимальных элементов в организации и управлении, от которых можно было безболезненно избавиться. Что в полной мере проявилось в последние годы, когда собственники, которые начинали свой бизнес еще в начале последнего десятилетия прошлого века, достигая 55–60 летнего возраста, стали постепенно отходить от вопросов оперативного управления, рассматривая в качестве приоритетных задач продажу бизнеса или его передачу по наследству.

Сейчас и в ближайшей перспективе это формирует более массовый спрос со стороны VIP-клиентов, в том числе и новых категорий, на услуги по оптимизации организационно- управленческой структуры. При этом доступ к такой структуре уже подразумевает иную степень доверия собственника к исполнителю, особенно по сравнению с его нынешним подразделением private banking, текущая лояльность к которому до сих пор была настолько высока, что он не нуждался ни в каких альтернативных сервисах. Практика показывает, что одной лишь подтвержденной квалификации в умении решать сходные задачи для других категорий VIP-клиентов может оказаться недостаточно. Необходимо показать, что новому консультанту можно доверять практически так же, как и его нынешнему подразделению private banking, чего не удавалось ранее. Однако, как показала практика, это можно осуществить на примере более наглядных и упрощенных тестовых решений, в том числе и из другой сферы бизнеса, с предоставлением консультанту лишь частичного доступа к своей организационно- управленческой структуре со стороны клиента, о чем ранее не приходилось даже мечтать.

Демонстрация пробных, тестовых решений по организации эффективной комплексной киберзащиты внешнего и внутреннего периметра для всего капитала собственника оказывается вполне удачным способом наглядно продемонстрировать все возможности эффективного перехода от разработки и внедрения готовых решений по информационной безопасности к решениям оптимизации корпоративной структуры в задачах обеспечения прав наследования. Например, дополнительная защита планшета сестры бывшей жены собственника, которая к тому же до сих пор является главным бухгалтером одного из предприятий в структуре его холдинга, является не просто необходимым шагом в плане обеспечения эффективной защиты внешнего периметра, но и одним из факторов, позволяющих провести последующую оптимизацию, вплоть до ликвидации предприятия, если организовать оптимальную защиту от киберугроз. Необходимо сделать так, чтобы через этот планшет нельзя было получить доступ к информации от других предприятий холдинга. В конце концов, собственник склонен недооценивать уровень киберугроз, что открывает неплохие возможности для соответствующего пентестинга внешнего периметра его бизнеса с последующим переосмыслением его составных частей. Именно поэтому отечественный private banking начинает активно поднимать вопросы переоценки уязвимостей защиты внешнего и внутреннего периметров предприятий критически важной инфраструктуры и промышленности. Цель очевидна — необходимо найти в лице собственника партнера, который будет заинтересован в проведении оптимизации корпоративной структуры для выстраивания системы эффективной кибербезопасности. Привлечь для этого более специализированных внешних контрагенты из сферы ИБ private banking вполне способен, что он неоднократно продемонстрировал ранее на примере не менее сложных и требующих высокой степени доверия со стороны собственника задач по оптимизации.

При этом и общий контроль здесь сохраняется за подразделением private banking, которое в наиболее полном виде может не только представить сам периметр, но и описать сопутствующие риски проникновения, причем не ограничиваясь одними лишь предприятиями, а рассматривая всю корпоративную структуру бизнеса в целом. А это уже требует понимания того, что представляет собой организационно-управленческая структура бизнеса собственника и как ее целесообразно изменить. В этом как раз private banking здесь и обладает необходимыми компетенциями, позволяющими учесть сопутствующие риски не только по отдельным предприятиям бизнеса клиента, но и по их стейкхолдерам, например членам семьи клиента, имеющим даже самое косвенное отношение к его бизнесу. И даже будучи не самым продвинутым консультантом в области ИБ (разве что в отношении защиты от киберугроз собственного банковского бизнеса), private banking располагает апробированными методиками, позволяющими при необходимости привлекать внешние компании-контрагенты. Что позволяет эффективно решать не только частные, специализированные задачи в области ИБ, но с получением полного доступа к его организационно- управленческой структуре проектировать полноценную защиту от киберугроз всего бизнеса, а далее и всего капитала собственника в целом. Что конкретно выявляет уязвимости при тех же фишинговых атаках на VIP-клиента и его бизнес, по сути формализуя векторы атак вейлинга на российского VIP-а.

Помимо решения востребованных собственником задач все это представляет собой вполне приемлемый маркетинговый ход, позволяющий усилить доверие и в дальнейшем предложить собственнику решение более интересных для private banking задач по обеспечению прав наследования, проведению амнистии и т. д. Ну а со временем — доказать, что вы можете эффективно заменить для собственника его нынешнее подразделение private banking, и привлечь его на последующее обслуживание как нового VIP-клиента. И нынешний интерес вендоров ИБ к вейлингу здесь как нельзя кстати. Остается лишь правильно организовать взаимодействие!