Восстановление изображения лица из его биометрического вектора, или Как провернуть фарш обратно?

«Ежели один человек построил, другой завсегда разобрать может!»

Кинофильм «Формула любви»

Если спросить специалиста по нейронным сверточным сетям (а именно они сегодня лежат в основе систем лицевой биометрии), можно ли, имея результат обработки нейронной сетью биометрических данных клиента, восстановить исходные биометрические данные, вы гарантированно получите отрицательный ответ. Для этого есть все основания – операции нейронной сети над биометрическими данными необратимы, результат обработки изображения лица клиента имеет размер менее одного килобайта. Это все равно что восстановить сообщение по значению его хэш-функции.

Именно это соображение, судя по всему, и легло в основу требований 572-ФЗ о передаче биометрических данных клиентов (по сути дела фотографий) в Единую биометрическую систему (ЕБС). Теперь коммерческие биометрические системы не имеют права хранить у себя сами биометрические образцы клиентов, но лишь биометрические шаблоны, которые предоставляет им уже непосредственно ЕБС. Поскольку биометрическая верификация и идентификация основаны на сравнении биометрических шаблонов (в терминологии 572-ФЗ биометрических векторов), то с точки зрения регулятора такая конструкция будет более безопасной в плане защищенности биометрических персональных данных граждан.

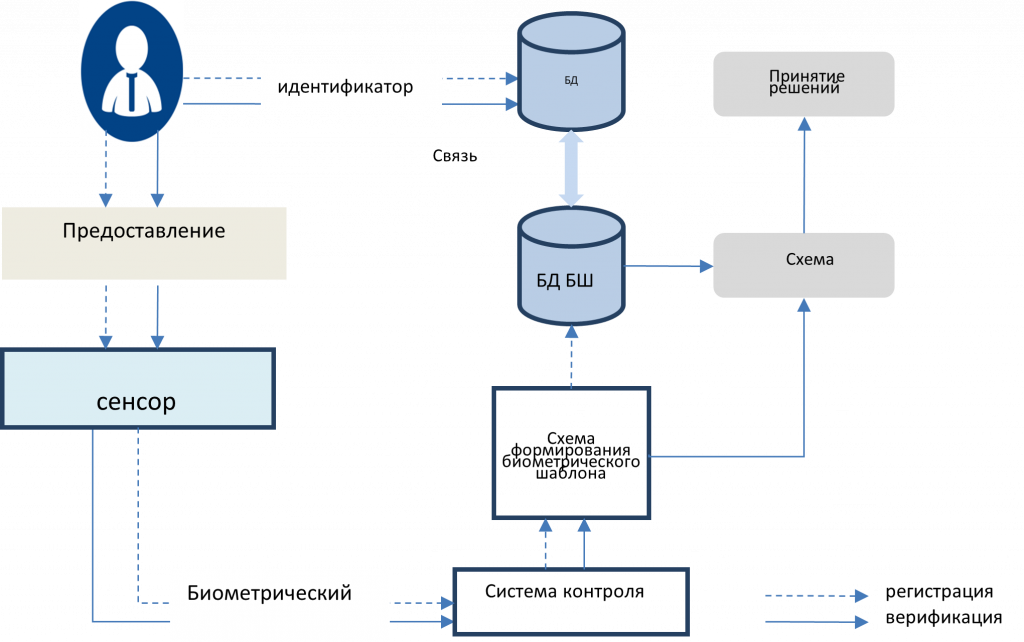

Собственно, вопрос о возможности восстановления изображения из биометрического шаблона впервые был рассмотрен еще в 2003 году в работе «Can Images be regenerated from biometric templates?», опубликованной Энди Эдлером (Andy Adler) из университета Оттавы (School of Information Technologies and Engineering, Ottawa University). Правда, предложенный автором метод Hill Climbing был возможен при доступе атакующего на протяжении длительного времени к выходу системы сравнения (см. рис.1). Заметим, что до использования нейронных сверточных сетей в системах лицевой биометрии оставалось около 10 лет.

Рис. 1. Метод восстановления изображения из биометрического шаблона Hill Climbing

На рис. 1 приведена упрощенная схема биометрической системы. Метод Hill Climbing достаточно прост. Мы берем произвольное фото и сравниваем вектор с зарегистрированным, затем модифицируем исходное фото и, если уровень совпадения вырос, сохраняем изменения фото и снова модифицируем так, чтобы уровень совпадения снова вырос. То есть по шагам приближаемся к вершине холма.

Тем не менее, рассматривая даже сильно упрощенную биометрическую систему на рис. 1, необходимо понимать, что имеющиеся уязвимости могут быть использованы как атакующими систему извне, так и находящимися внутри системы злоумышленниками. Очевидно, что если злоумышленник сможет нарушить связь между базами данных (БД) идентификаторов и БД биометрических шаблонов, то последствия могут быть весьма критичными.

![есаков [problembo.com] (1).jpg](/upload/medialibrary/1b9/u8d9jye3lrh4m1v9d6025mcmg4bayn1z.jpg)

Точно так же вмешательство в работу схемы сравнения, принятия решений и взаимодействия между ними могут привести к не менее серьезным последствиям. Но не будем забегать вперед, вернемся к изначально поставленному вопросу: «Можно ли опасаться, что внешний злоумышленник, похитивший биометрические шаблоны клиентов, сможет провести успешную атаку на биометрическую систему, находясь вне системы?».

Для нарушителя вне системы наиболее доступный метод будет связан с восстановлением изображения из похищенного вектора и последующей атакой на биометрическое предъявление – т. е. демонстрацией биометрическому сенсору восстановленного изображения в виде фотографии на экране дисплея планшета или бумаге. Но это же вроде бы невозможно?

Тем не менее имеются публикации, которые описывают подходы, позволяющие с той или иной степенью визуального сходства восстановить изображение из биометрического вектора (ВЫНОС). Заметим, что даже отсутствие визуального сходства с атакуемым не составляет проблемы для мошенника. Задача состоит в том, чтобы полученный в результате атаки на биометрическое предъявление вектор был достаточно близок к хранящемуся в базе данных вектору, полученному при регистрации.

Большинство решений по восстановлению изображений из имеющегося биометрического шаблона базируется на использовании генерирующих состязательных сетей (Generating Adversarial Networks), которые позволяют получить изображения высокого качества и в некотором смысле близкими к оригинальным изображениям.

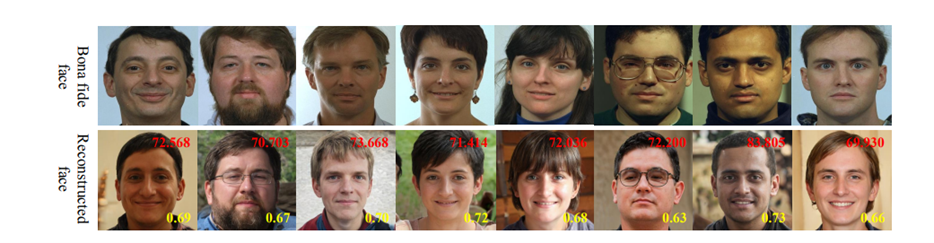

Так, в работе «Reconstruct Face from Features Using GAN Generator as a Distribution Constraint» авторов Ксингбо Донга (Xingbo Donga) и др. приводятся результаты, которые вполне убедительно демонстрируют заявленную возможность восстановления изображений по имеющемуся вектору. Более того, параметры нейронной сети, которая формирует вектор из изображений, недоступны для стороны, воспроизводящей изображение из вектора (режим blackbox). По утверждению исследователей, полученные изображения позволяют получить вероятность прохождения атаки 98,0% для установленного уровня False Accept Rate 0,1%

Рис. 2. Результаты, которые демонстрируют заявленную возможность восстановления изображений по имеющемуся вектору

На рис. 2 в верхнем ряду приведены оригинальные изображения, в нижнем ряду – восстановленные из вектора изображения. На фотографиях в нижнем ряду желтым шрифтом приведены нормализованные результаты сравнения исходного и восстановленного изображений (уровень срабатывания системы 0,634 при FAR=0); красным шрифтом приводятся результаты сравнения оригинала и восстановленного изображения (в процентах) доступными коммерческими системами.

В работе исследователей из Стэнфордского университета (Department of Computer Science Stanford University) Эдварда Вендроу (Edward Vendrow) и Джошуа Вендроу (Joshua Vendrow, Department of Computer Science University of California) под названием «Realistic Face Reconstruction from Deep Embeddings» приводятся результаты восстановления изображений из биометрических шаблонов также с использованием технологии GAN. В кратком описании статьи авторы отмечают, что ряд предшествующих разработок других авторов продемонстрировал возможность восстановления изображений и их использования для успешной биометрической верификации, но при этом часто восстановленные изображения имели низкое разрешение и имели наглядные дефекты, очевидные для человеческого глаза. Предлагаемый авторами метод лишен данных недостатков – полученные изображения имеют разрешение 1024 х 1024 и в некоторых случаях вполне реалистично воспроизводят исходное изображение (см. рис. 3). Верхний ряд – исходное изображение, второй ряд – результат восстановления в работах предшественников, нижний ряд – результат, полученный авторами.

Рис. 3. Результаты восстановления изображений из биометрических шаблонов с использованием технологии GAN

Рис. 4. Сравнение оригинальных изображений (верхний ряд) с восстановленными из векторов для различных параметров алгоритма восстановления

На рис. 4 в верхнем ряду приведены оригинальные изображения, в нижних рядах – восстановленные из векторов изображения для различных параметров алгоритма восстановления (4 варианта).

Для тестов использовался датасет FFHQ. По заявлению авторов, алгоритм не слишком ресурсоемок – при использовании арендованного в AWS процессора Tesla P4 GPU и 200 итерациях время восстановления единичного изображения составило около 5 минут.

Таким образом, даже использование биометрических векторов не гарантирует безопасность персональных биометрических данных и оставляет для злоумышленников возможность проведения атак на биометрическое предъявление (ВЫНОС).

Что же можно предложить тем, кто всерьез озабочен безопасностью биометрических систем? Как ни странно, в теперь уже далеком 2011 году был разработан и принят стандарт ISO 24745 «Information technology — Security techniques — Biometric information protection». Любопытно, что в отличие от многих международных стандартов в области биометрии, данный стандарт на русский язык не переводился и, похоже, прошел у нас незамеченным. А ведь в данном стандарте весьма подробно рассматриваются такие аспекты биометрических данных, как конфиденциальность, целостность и возобновляемость, но это тема для следующей статьи, поскольку затруднительно изложить содержание стандарта объемом 58 страниц в одном журнальном материале.