8511

8511

UR-код. Новый доступный механизм подтверждения личности

В чем основной недостаток распространенных сегодня систем удаленного подтверждения личности? Онлайн-идентификация личности вынуждает пользователя загружать цифровые фотографии документов или предъявить их камере. Зачастую проверка подлинности документов осуществляется коммерческой компанией третьей стороны (не забываем про KYC – Know Your Customer), которая извлекает из документа информацию о пользователе и дает заключение о подлинности документа. Таким образом, информация, которая позволяет идентифицировать пользователя, оказывается в распоряжении третьей стороны, о существовании и используемых мерах безопасности которой пользователь может быть даже не проинформирован.

В некоторых случаях проверка подлинности документа в таких компаниях производится вручную, что предполагает вероятность ошибок и создает крайне высокие уровни риска для пользователей, пытающихся подтвердить свою личность в онлайн-режиме. Будучи весьма выгодным бизнесом для тех, кто проводит проверку подлинности документов, данный механизм заставляет пользователей и компании, заинтересованные в онлайн-подтверждении личности клиента, искать методы, не требующие вовлечения третьих компаний в эту процедуру.

До последнего времени такое решение реализовывалось с помощью применения биометрических документов с использованием смарт-карты с бесконтактным (NFC) или дуальным (контакт + бесконтакт) интерфейсом. На такую смарт-карту записывались данные документа и биометрические признаки (фотография высокого разрешения, отпечатки пальцев или другие биометрические признаки). Вся информация на карте подписывалась закрытым (приватным) ключом организации, издающей данный документ (эмитентом), что позволяло установить высокий уровень доверия к считанной с карты информации. Наиболее часто такой подход применяется для выпуска электронных паспортов и в настоящее время, хотя применение технологии стартовало еще в 2005 году.

На сегодняшний день данная технология не скомпрометирована, но препятствием для ее повсеместного внедрения служат как сравнительно высокая стоимость самих смарт-карт, так и необходимость их персонализации (записи данных документа и биометрических данных), что требует существенных инвестиций в оборудование и поэтому нерентабельно при малых объемах выпуска документов.

Некоторым недостатком можно считать и хранение биометрических данных лица в виде фотографии высокого разрешения, что в принципе позволяет извлечь фотографию пользователя и использовать ее в дальнейшем для мошеннических целей.

С целью обеспечить аналогичный с биометрическими паспортами уровень безопасности, но вместе с тем избежать связанных с использованием смарт-карт проблем (возможность выхода из строя смарт-карты, высокая стоимость чипа и системы персонализации), компания FaceTec (www.facetec.com) разработала технологию UR-кодов – двумерных штрихкодов, в которых хранится информация о документе и о лице владельца. Данная технология обеспечивает надежное и безопасное удаленное подтверждение личности пользователя без привлечения к процессу идентификации дополнительных организаций.

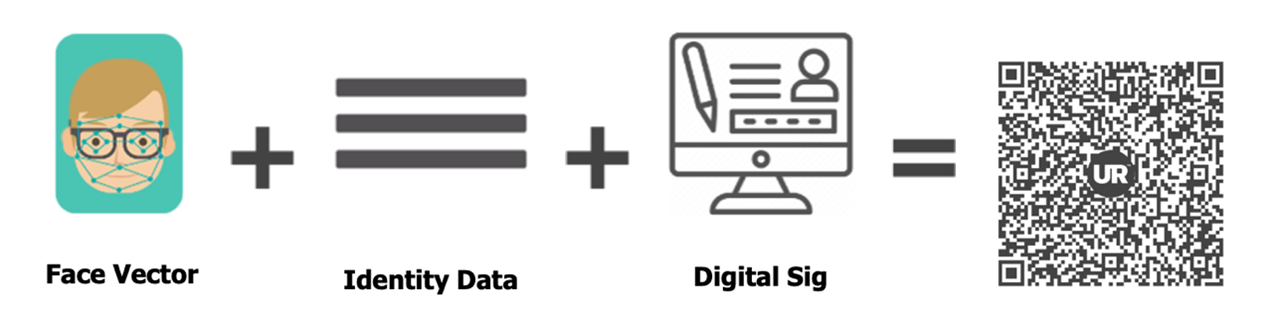

В состав UR-кода входят:

В состав UR-кода входят:

· Вектор фотографии владельца документа – 72 байта

· Данные документа – 71 или 123 байта (зависит от размера штрихкода)

· Электронная подпись документа – 85 байт

Рисунок 1. Внешний вид и информационный состав UR-кода

Тот факт, что в состав UR-кода входит ЭЦП, которая подписывает содержание кода, делает проблематичным выпуск нелегитимного UR-кода (при условии применения надлежащих мер безопасности на стороне, которая формирует UR-код). Эмитент UR-кода имеет возможность удостоверится, что предъявленный документ является подлинным и принадлежит владельцу, и в этом случае сформированный UR-код содержит информацию, позволяющую надежно установить личность владельца.

Биометрический Данные документа Электронная цифровая

шаблон подпись

Рисунок 2. Схема формирования UR-кода

Для формирования UR-кода компания FaceTec предлагает свою утилиту, которая распространяется бесплатно за исключением случаев, если сам эмитент UR-кодов предоставляет эту услугу платно.

Проверка UR-кодов проводится с помощью приложения, которое считывает UR-код с помощью видеокамеры смартфона, проверяет корректность электронной подписи и извлекает данные документа (фамилию, имя, год рождения, тип документа, срок годности и т. д.). С помощью камеры проводится фотографирование клиента и обработка полученного изображения с целью формирования биометрического шаблона, который будет сопоставлен с записанным в UR-коде. При совпадении шаблонов обеспечивается уверенность, что предъявлен подлинный документ и предъявление производит законный владелец.

Описанная процедура предполагает, что приложение для проверки находится под контролем оператора (проверяющего). Для дистанционной процедуры необходимо предварительно убедиться, что UR-код предъявляется живым человеком, что дополнительно требует наличия надежно работающей системы обнаружения атак на биометрическое предъявление. При условии, что признаков атаки не обнаружено, работа происходит по описанному выше сценарию.

По утверждению разработчика, несмотря на крайне небольшой по размеру биометрический шаблон (всего 72 байта), приложение обеспечивает уровень ошибок распознавания FAR не хуже чем 0,00001 при FRR < 0,01. Такая точность более чем достаточна для большинства случаев и не хуже, чем в случае задействования человека, сличающего фотографию на документе с лицом предъявителя документа.

Дополнительным преимуществом предлагаемого решения является невозможность восстановления фотографии из записанного в UR-код биометрического шаблона, что повышает уровень защиты биометрических данных его обладателя.

К преимуществам технологии следует отнести тот факт, что UR-код может быть представлен и как изображение на мобильном устройстве, и в печатном виде на практически любом материале. Требуемое разрешение принтера – 300 dpi – легко реализуется на практически любом современном принтере.

Простота технологии, высокий уровень защищенности документов на базе UR-кодов открывают перспективы для применения в самых разных областях как для дистанционного подтверждения личности, так и для использования в офлайн-режиме. Заметим, что проверка личности в случае UR-кодов не требует от проверяющей стороны наличия доступа в интернет, открытый ключ издателя вполне может быть загружен в приложение для проверки заранее.

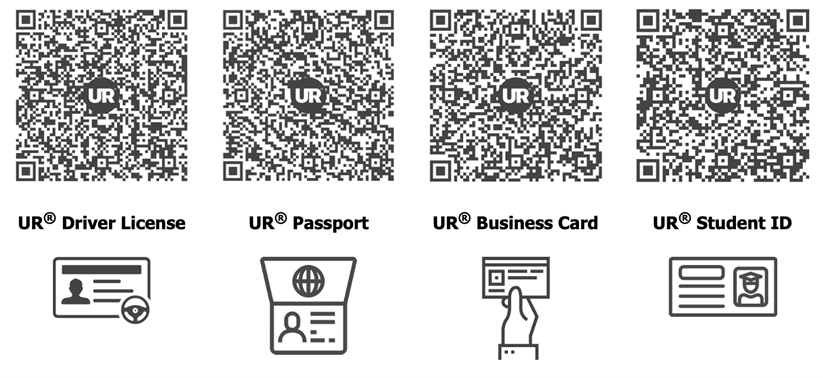

| Водительские удостоверение |

Паспорт |

Визитная карточка |

Читательский билет |

Рисунок 3. Возможные области применения UR-кода

В настоящее время компания FaceTec предлагает приложение для формирования кодов (UR Encoder Software) для издающих организаций на безвозмездной основе. Приложения для проверки кодов (Scan+Match) размещены в магазинах приложений Apple и Android. По планам компании, в ближайшее время будут предложены API для проверки кодов, что позволит встраивать проверку кодов в приложения третьих компаний.

С учетом перспективы перехода к постквантовой криптографии, для формирования электронной цифровой подписи в UR Encoder используется асимметричная криптография на базе эллиптических кривых (ECDSA), а не на базе привычных алгоритмов RSA.

В то же время надо отдавать себе отчет, что утечка приватного ключа эмитента фактически позволяет сфальсифицировать любой подписанный UR-кодом документ и создает сомнения в легитимности всех изданных кодов. В силу этого обстоятельства надежность хранения такого ключа есть очевидная необходимость, и наиболее простым и очевидным решением является использование аппаратных криптографических модулей (Hardware Security Module – HSM). Такой модуль генерирует ключевую пару (открытый и закрытый ключ) в своем защищенном периметре.

Открытый ключ может быть экспортирован для предоставления проверяющей стороне, в то время как закрытый ключ не может покинуть защищенный периметр устройства. Формирование электронной подписи происходит в защищенном периметре HSM, который проводит необходимые криптографические операции и экспортирует сформированную подпись, что исключает возможность компрометации ключа при условии выполнения регламента работы с устройством.

Регламент безопасной работы с HSM реализуется сравнительно легко, так как HSM в отличие от широко применяемых в настоящее время компьютеров (за исключением мейнфреймов) изначально предназначался для безопасного выполнения криптографических операций и хранения ключей.