482

482

Кибербезопасность сильнейших игроков создала угрозу для всех остальных: что нас ждет в 2026 году?

Российские банки, отразившие тысячи атак, создали одни из самых мощных систем защиты. Но именно этот факт запустил цепную реакцию изменений в стратегии киберпреступников.

Их внимание распространилось также на IT-консалтинг, госсектор и промышленность — отрасли, которые активно наращивают зрелость в ИБ – и сами атаки стали более быстрыми и автоматизированными. Ждут ли нас атаки с применением моделей машинного обучения, дипфейки и угрозы квантового криптоанализа?

Киберугрозы как гонка за лидером

По данным Совета безопасности РФ, в 2025 году число кибератак на критическую информационную инфраструктуру (КИИ) России выросло почти в четыре раза на фоне снижения общего числа киберпреступлений. Финансовый сектор, чьи системы и платформы являются важным элементом КИИ страны, остаётся в числе самых атакуемых сфер экономики.

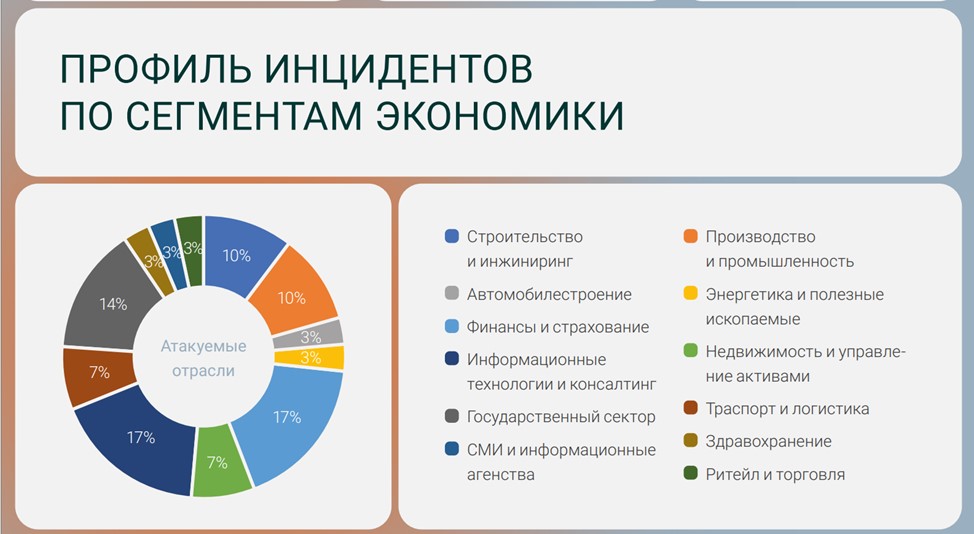

Однако исследование инцидентов 2024 – первой половины 2025 года, проведённое специалистами Angara MTDR, показало, что злоумышленники всё реже атакуют компании в финансовой и страховой сферах и всё чаще – в других секторах экономики.

Сегодня финансовая отрасль лучше других адаптировалась к атакам – за счет жёсткого регулирования, инвестиций самих банков в кибербезопасность и обмена информацией об атаках внутри индустрии.

При этом в отрасли растёт число кибератак с применением программ-шифровальщиков. По данным Банка России, в 2025 году в 10 финансовых организациях произошли инциденты с такими вирусами, в большинстве случаев проникновение в инфраструктуру было через подрядчиков.

В 67% успешных кибератак злоумышленники похищали данные и шантажировали жертву тем, что уничтожат информацию. Ещё в четверти случаев из-за атак были перебои в работе организаций, в 5% – были похищены деньги.

Кто идет на смену

На смену старым лидерам по количеству направленных на них угроз кибербезопасности приходят новые. 17% расследованных Angara MTDR инцидентов были связаны с организациями из сегмента «информационные технологии и консалтинг» — отрасль догнала финансовую сферу. Немногим меньше, 14%, пришлось на государственный сектор. По 10% — на сферы «строительство и инжиниринг» и «производство и промышленность», по 7% – на «транспорт и логистика» и «недвижимость и управление активами».

К цели – за три дня

Уходят в прошлое истории о том, как злоумышленники годами находились в инфраструктуре компании, прежде чем нанести финальный урон.

Сегодня почти 50% кибератак переходит к своей финальной фазе за срок до двух недель, в среднем – за 3–4 дня. В 2022 году на это уходило 16 дней, а в 2012 году – 243.

Чаще всего кибератака автоматизируется: злоумышленники готовят сценарии заранее и проводят нападения «по шаблону». При таком сценарии расследование сталкивается с относительно «свежими» следами, а специалисты по кибербезопасности должны оперативно реагировать на атаку из-за сжатых сроков появления ущерба.

Утечки данных

В ходе подготовки к быстрой кибератаке злоумышленники тратят все больше времени на внешнюю разведку и поиск точек входа. Если раньше для получения первоначального доступа в основном использовался фишинг, то сегодня атакующие все чаще применяют существующие логины и пароли. Мошенники получают учетные данные из утечек, с помощью ПО для кражи информации или путем подбора к сервисам удаленного доступа.

В трети случаев (33%) злоумышленники получали первоначальный доступ в корпоративные сети, используя именно украденные или подобранные учетные данные.

А значит, один из ключевых рисков для компаний – утечки данных из сторонних сервисов, при регистрации в которых сотрудники используют корпоративную почту.

У 67% компаний были случаи компрометации корпоративных учётных записей. В 4% из них злоумышленникам доставалась связка логин/пароль, а такая утечка данных позволяет легко проникнуть в инфраструктуру. Чаще всего корпоративные данные используются при регистрации в сервисах розничной торговли (45%), финансовых услуг (29%) и на образовательных платформах (13%).

Ещё одним из популярных способов стал вход в инфраструктуру через внешние службы удаленного доступа — в 25% эпизодов взлом осуществлялся через VPN. На эксплуатацию уязвимостей общедоступных приложений пришлось 17% от всех кибератак. Проникновение в сети через взломанных подрядчиков (13%) заняло четвёртую строку среди актуальных векторов кибератак. Увеличение числа атак через доверительные отношения связано с открытыми для подрядчиков сетевыми доступами и незащищенным хранением учётных данных в уже скомпрометированных сетях.

Лидер предыдущих лет – фишинг (8%) – замыкает топ-5 угроз кибербезопасности. И хотя по статистике популярность таких кибератак снижается, они по-прежнему опасны.

Слабое звено кибербезопасности

Добраться до банковских счетов можно разными способами, в т.ч. взломав сервисы или их клиентов – самое слабое звено в кибербезопасности любой системы.

По данным Банка России, в 2025 году более чем в два раза выросло число кибератак с применением вредоносного ПО. Специалисты Angara MTDR обнаружили более 50 фишинговых сайтов, которые использовали дизайн российских банков и предлагали пользователям скачивать якобы банковские приложения.

На таких сайтах предлагали пройти опрос о качестве банковских услуг и получить за него вознаграждение – для этого нужно было ввести номер мобильного телефона, с которым пользователь заходит в мобильный банк, подтвердить кодом из СМС и установить «тестовое» банковское приложение. После этого злоумышленники получали полный доступ к устройству и всем приложениям на нем. По оценкам экспертов, от использования таких схем пострадали тысячи клиентов российских банков.

Прогнозы в сфере кибербезопасности

В 2026 году кибербезопасность перестанет быть чисто технической проблемой — она станет стратегической, экономической и социальной необходимостью. Эксперты рекомендуют компаниям внимательно отслеживать тренды угроз, поскольку злоумышленники активно делятся инструментами и мануалами на форумах. Также критически важно ускорять детектирование, внедряя решения, способные выявлять атаки на ранних этапах, и готовиться к быстрому ответу, сокращая время между обнаружением и нейтрализацией инцидента.

Исходя из тенденций 2025 года, в ближайшем будущем можно ожидать роста кибератак с использованием ИИ. Злоумышленники уже сегодня активно применяют его для автоматизации атак, адаптации к системам безопасности в режиме реального времени и масштабирования операций. Такие киберугрозы значительно сложнее обнаружить.

Кроме того, в 2026 году нас могут ждать:

-

Дипфейки и мошенничество с использованием синтетических личностей. Такие технологии будут применяться для финансового мошенничества, политических манипуляций и корпоративного шпионажа, подрывая доверие к цифровым коммуникациям.

-

Программы-вымогатели и кампании двойного вымогательства (блокировка систем и одновременная угроза утечки украденных данных) останутся одной из самых прибыльных моделей киберпреступности.

-

Взлом через доверительные отношения. Взлом подрядчиков стал популярным не только из-за уже настроенных сетевых доступов, но и из-за «легкости» получения учётных данных для доступа к их клиентам. Это делает безопасность цепочек поставок одним из наиболее уязвимых мест в современной инфраструктуре.

-

Уязвимости облачных и гибридных систем, что связано с неправильной конфигурацией, слабыми средствами контроля доступа и незащищенными API. Для гибридных систем необходим постоянный мониторинг и управление идентификацией.

-

Кибершпионаж со стороны государств и APT-атаки.

-

Кража данных по принципу «собери сейчас, расшифруй потом». Эта долгосрочная стратегия ставит под угрозу конфиденциальные данные: киберпреступники хранят информацию в расчёте на то, что смогут расшифровать её в будущем с использованием квантовых компьютеров.

-

Нарушения правил базовой безопасности: утечка учетных данных, слабые пароли, избыточные привилегии в сети и т.д.

-

Фишинг и социальная инженерия с использованием ИИ.

-

Расширение поверхности атаки с ростом числа подключенных устройств, систем IoT, удаленного доступа к корпоративным сетям. Количество уязвимых точек входа будет и дальше расти, становясь «дверью» для злоумышленников.